電子署名とは

電子署名とは、紙文書におけるサインや印鑑に相当するものです。紙文書には押印したりサインすることで、その文書が原本であることを証明しますが、電子文書には直接手書きのサインをしたり押印することはできないため、原本であること・改ざんされていないことをどのようにして証明するべきか問題があります。それらを解消するため、電子文書に対しては「電子証明書」を用いた電子署名を行います。

電子証明書は、紙文書における「身分証明書」「パスポート」にあたり、認証局(CA)と呼ばれる第三者機関にて本人認証と厳しい審査を経て発行されます。そのため、電子証明書を用いて電子署名がされた電子文書は、間違いなくその人によって作成されたものとして、相手に信頼してもらうことができます。電子署名には、以下の2つの役割があります。

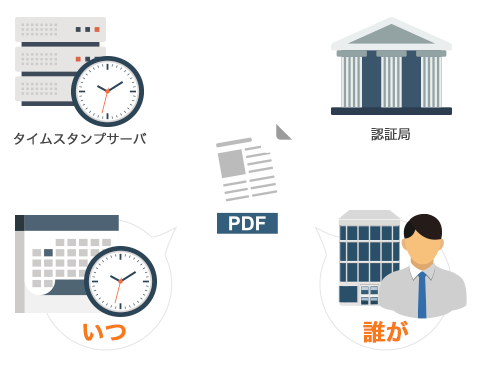

電子署名で作成者と日時を証明

電子署名とタイムスタンプにより、文書の作成者と日時が記録され、なりすましが作成したものでないことを証明します。

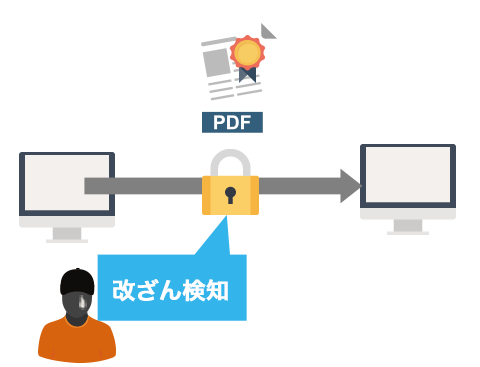

改ざんを検知

電子署名が付与された文書は、作成者以外の人により変更がなされた場合、警告が表示されます。

電子署名の必要性

昨今、契約・ワークフロー・決済処理・取引など、業務において様々な場面で電子文書(ペーパーレス)化が推奨されていますが、管理方法を誤りインシデントが発生した場合、会社の信用問題にも発展しかねません。

電子文書の管理方法におけるリスク

- 原本と同⼀のコピーが簡単

- 改ざんがあっても痕跡がわからない

- 作成⽇時が操作できる

- データ消失や互換性喪失のリスク

- 関連法律を遵守しないと効⼒が発揮されない

このような事態を回避するために必要となるのが「電子署名」です。

また、電子契約においては、電子署名が署名や押印と法的に同等であることを明記した「電子署名法」や、会計情報を電子データとして保存することを認めた「電子帳簿保存法」など、実用化にあたっての法的準備も整っており、電子文書への高い信頼性が担保されます。

電子署名に関連する法律について

電子署名の仕組み

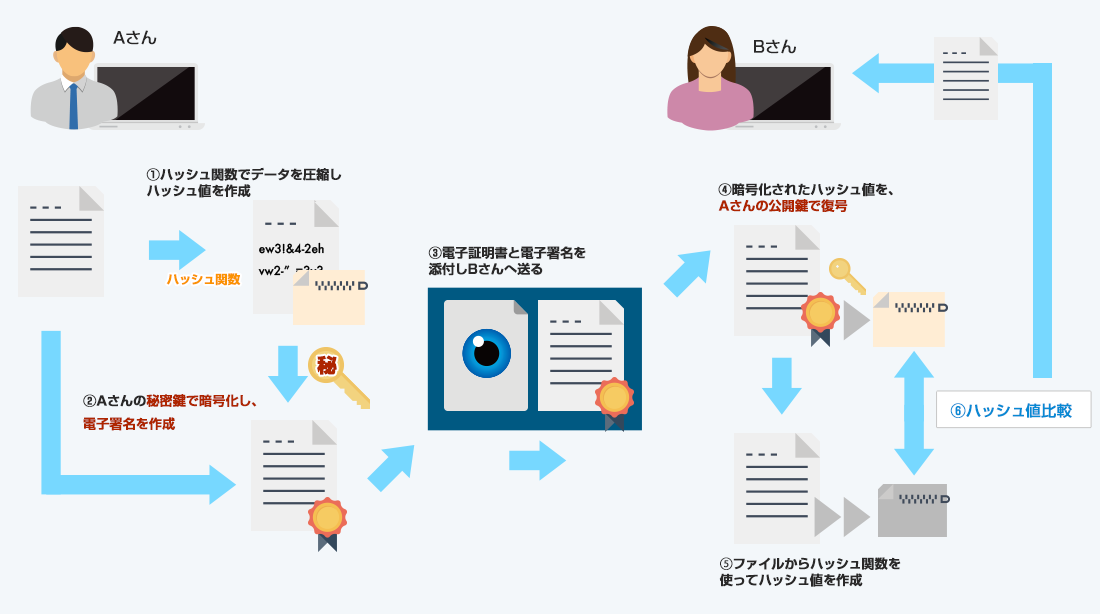

電子署名は、誰が送ったかを証明するための「公開鍵暗号方式」と改ざんされていないデータだと証明する「ハッシュ値」という、2つの仕組みから成り立っています。

「公開鍵暗号方式」の仕組み

「公開鍵暗号方式」は、秘密鍵と公開鍵がペアになっており、秘密鍵は送信者本人だけが保持している鍵で、そのペアとなっている公開鍵でしか復号することができません。 公開鍵は、その名の通り、公開されているものなので誰でも手に入れることができますが、復号できればデータの送信者が秘密鍵の持ち主ということになるため、誰が送ったかを証明できるのです。

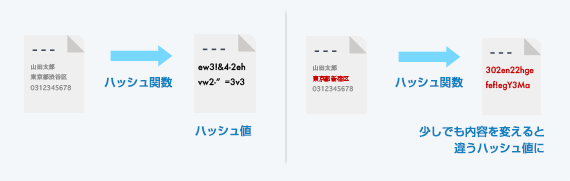

「ハッシュ値」の仕組み

「ハッシュ値」は、ハッシュ関数を使って演算した、データごとに算出される値になります。同じ元データからは同じハッシュ値が得られ、少しでも異なるデータからは、同じハッシュ値が得られる可能性はほとんどありません。また、ハッシュ値とハッシュ関数から元データを算出することもできません。そのため、2つのハッシュ値を比較して、同じであれば送信した時のデータと同一であると証明できます。

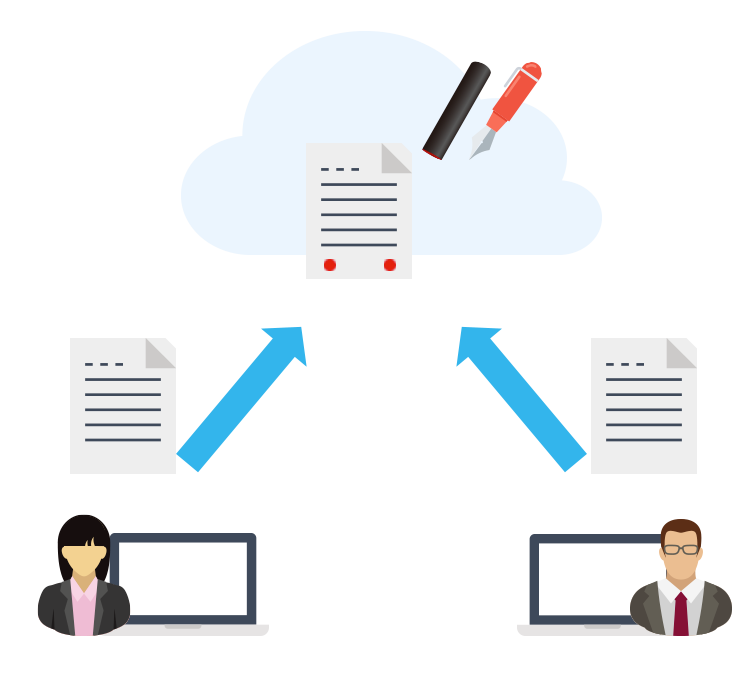

電子証明書を使った電子署名の流れ

電⼦証明書を⽤いた電⼦署名がどのような仕組みで成り⽴つのか、Aさん(送信側)とBさん(相⼿側)の電⼦⽂書のやり取りを例に⾒てみましょう。

電⼦証明書は、グローバルサインのような第三者認証機関がAさんより公開鍵をあずかり、厳格な本⼈確認の審査後発⾏されます。

Aさんは、Bさんに渡す情報のハッシュ値を秘密鍵で暗号化し、電子署名を作成します。Aさんは電子文書に、電子署名および電子証明書を添付して送信します。

Bさんは、電⼦証明書の認証局の情報を確認した上で、公開鍵を使って情報を解読できれば、Aさん本⼈からの電⼦データであるということが確認できるのです。

- ハッシュ関数を使ってデータを圧縮し、「ハッシュ値」を作成

- Aさんの秘密鍵で暗号化し、電子署名を作成

- 電子署名と電子証明書を文書ファイルに貼付してBさんへ送信

- 電子署名である暗号化されたハッシュ値を、Aさんの公開鍵で復号

- 送られてきたファイルからハッシュ関数を使ってハッシュ値を作成

- [4]で復号したハッシュ値と[5]で作成したハッシュ値を比較

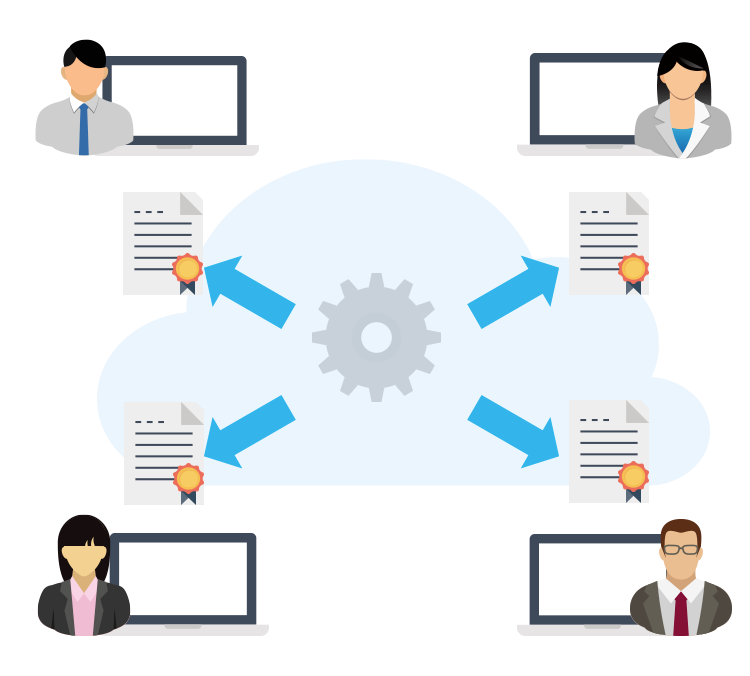

電子署名の使い方

電子文書(ペーパーレス)化により、電子署名はさまざまなサービスで利用されています。署名人数や署名方法に合わせたサービス利用を選択することが必要です。

その他の電子署名はこちら

無料PDF資料